Введение: Почему ограничение ресурсов в Kubernetes так важно

Kubernetes — это мощная платформа для управления контейнеризованными приложениями, но без правильного контроля над ресурсами она может стать источником проблем. Ограничение ресурсов позволяет предотвратить перегрузку кластера, обеспечить справедливое распределение вычислительных мощностей между пользователями и приложениями, а также защитить систему от неконтролируемого потребления CPU, памяти или сетевых ресурсов.

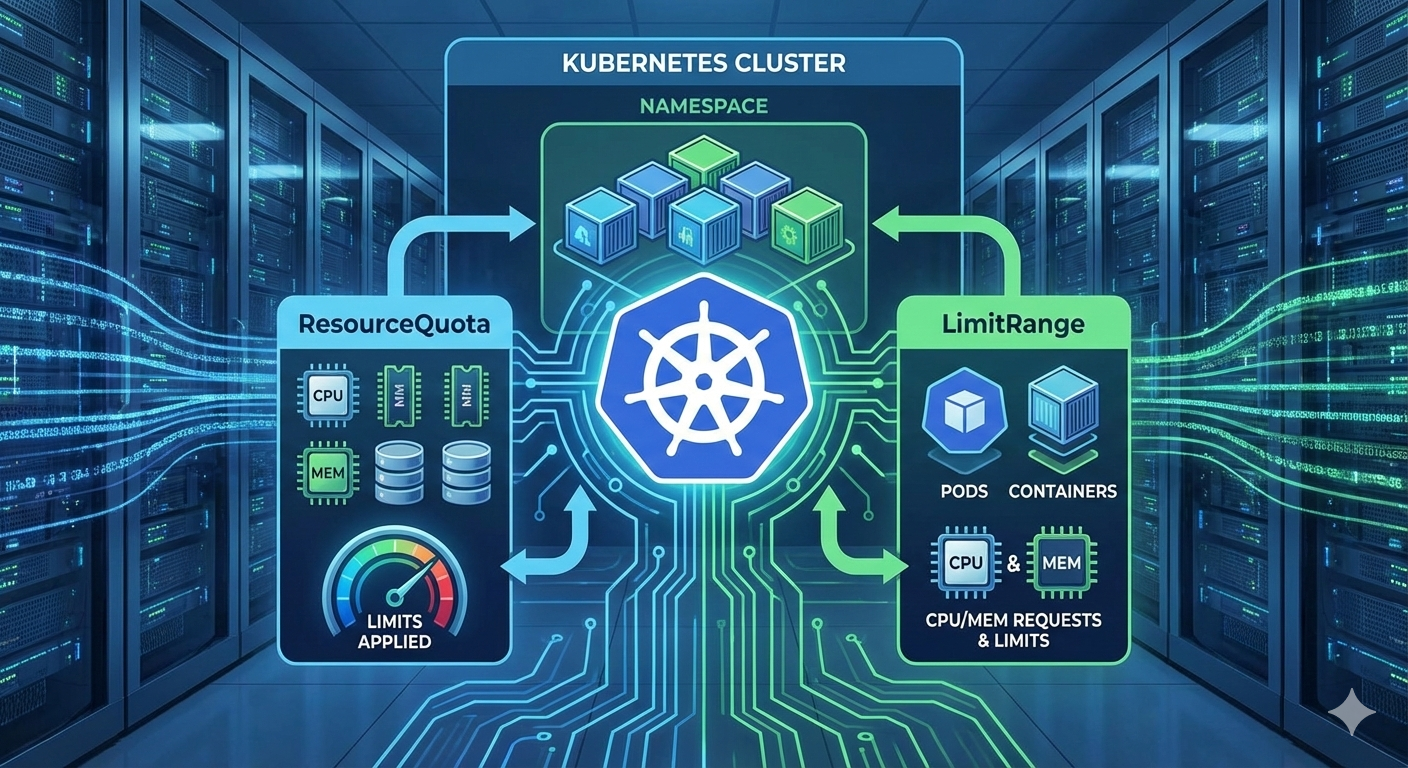

В Kubernetes для этих целей используются два основных инструмента: Resource Quotas (квоты ресурсов) и LimitRanges (диапазоны ограничений). Первый контролирует общее потребление ресурсов на уровне namespace, а второй устанавливает пределы для отдельных подов. В этой статье мы разберём их подробно, рассмотрим практические примеры и дадим рекомендации по эффективному применению.

1. Resource Quotas: контроль на уровне namespace

Resource Quotas позволяют ограничивать общее потребление ресурсов всеми подами в определённом namespace. Это особенно полезно в многопользовательских средах, где нужно предотвратить перерасход ресурсов одним пользователем или командой.

1.1 Основные типы квот

Kubernetes поддерживает несколько типов квот:

- Квоты на CPU и память: Ограничивают общее количество запрошенных или использованных ресурсов.

- Квоты на объекты: Контролируют количество создаваемых подов, сервисов, конфигураций и других объектов.

- Квоты на хранилища (StorageClass): Ограничивают использование persistent volumes.

- Квоты на сетевые ресурсы: Включают ограничения на количество подсетей или IP-адресов.

1.2 Как создать Resource Quota

Для создания квоты используется манифест YAML. Вот пример базовой квоты, ограничивающей CPU и память:

apiVersion: v1

kind: ResourceQuota

metadata:

name: example-quota

namespace: my-namespace

spec:

hard:

requests.cpu: "4"

requests.memory: 8Gi

limits.cpu: "8"

limits.memory: 16GiЗдесь hard — это жёсткие ограничения, которые Kubernetes будет строго соблюдать. Если пода запрашивает больше ресурсов, чем разрешено квотой, она не будет запущена.

1.3 Проверка использования квот

Узнать текущее использование ресурсов можно с помощью команды:

kubectl describe quota example-quota -n my-namespaceКоманда выведет информацию о запрошенных и использованных ресурсах, а также о превышениях, если они есть.

2. LimitRanges: ограничения для отдельных подов

LimitRanges работают на уровне пода и устанавливают максимальные и минимальные значения для CPU, памяти, а также могут задавать пределы для количества реплик или других параметров. В отличие от квот, которые контролируют общее потребление, LimitRanges действуют на каждый под индивидуально.

2.1 Применение LimitRanges

LimitRanges особенно полезны для:

- Ограничения максимального потребления ресурсов одним подом (например, чтобы предотвратить, что один под «заберет» весь CPU кластера).

- Установки минимальных требований к ресурсам (например, чтобы гарантировать стабильную работу приложений).

- Контроля за количеством реплик в поде (например, ограничить количество подов в StatefulSet).

2.2 Пример манифеста LimitRange

Вот пример LimitRange, который устанавливает максимальные и минимальные пределы для CPU и памяти:

apiVersion: v1

kind: LimitRange

metadata:

name: example-limitrange

namespace: my-namespace

spec:

limits:

- default:

cpu: "500m"

memory: 256Mi

defaultRequest:

cpu: "200m"

memory: 128Mi

type: ContainerЗдесь default и defaultRequest устанавливают значения по умолчанию для CPU и памяти, если они не указаны в манифесте пода. Если под запрашивает больше, чем разрешено, Kubernetes автоматически ограничит его.

3. Практические примеры использования

Рассмотрим два кейса: ограничение ресурсов для разработчиков и защита кластера от «плохих» подов.

3.1 Ограничение ресурсов для разработчиков

В среде с несколькими командами разработчиков важно предотвратить, чтобы одна команда не исчерпала все ресурсы кластера. Например, можно создать квоту, ограничивающую CPU и память для namespace dev-team-1:

apiVersion: v1

kind: ResourceQuota

metadata:

name: dev-team-quota

namespace: dev-team-1

spec:

hard:

requests.cpu: "2"

limits.cpu: "4"

requests.memory: 8Gi

limits.memory: 16GiЭто позволит команде использовать до 4 CPU и 16 GiB памяти, но не более.

3.2 Защита кластера от «плохих» подов

Если в кластере запускаются пода с неконтролируемым потреблением ресурсов (например, бот-скрейперы), можно использовать LimitRange для установки жёстких ограничений:

apiVersion: v1

kind: LimitRange

metadata:

name: strict-limits

namespace: default

spec:

limits:

- max:

cpu: "500m"

memory: 512Mi

min:

cpu: "100m"

memory: 64Mi

type: ContainerТеперь любой под в namespace default не сможет использовать более 500 mCPU или 512 MiB памяти, а также будет ограничен минимальными требованиями.

4. Как избежать ошибок при настройке квот и ограничений

При работе с Resource Quotas и LimitRanges часто допускаются ошибки, которые могут привести к неожиданным последствиям. Вот основные из них:

4.1 Неправильное определение «hard» и «soft» ограничений

В Kubernetes все ограничения в квотах являются жёсткими (hard). Если пода превышает лимит, она не будет запущена. Нет «мягких» квот, которые можно было бы обойти.

4.2 Забывание о минимальных требованиях (min)

При настройке LimitRanges важно устанавливать min значения для CPU и памяти. Это гарантирует, что подам будет выделено хотя бы минимальное количество ресурсов, что улучшает их стабильность.

4.3 Несоблюдение иерархии квот

Квоты действуют на уровне namespace, но если в нём есть поды с явно указанными лимитами, они могут «обойти» квоту. Например, если квота ограничивает CPU на 4 ядра, а под запросил 8, но его лимит установлен в 2 ядра, он всё равно будет запущен.

5. Заключение: Рекомендации по эффективному использованию

Ограничение ресурсов в Kubernetes — это неотъемлемая часть управления кластером. Вот ключевые рекомендации для их эффективного применения:

- Начинайте с квот на уровне namespace: Разделите кластер на логические зоны (например,

dev,prod) и установите квоты для каждой. - Устанавливайте разумные лимиты по умолчанию: Используйте default и defaultRequest в LimitRanges, чтобы избежать неконтролируемого потребления ресурсов.

- Мониторьте использование ресурсов: Регулярно проверяйте квоты с помощью

kubectl describe quotaи настраивайте их под текущие нужды. - Обучайте команду: Разъясните разработчикам, как работают квоты и ограничения, чтобы они могли правильно планировать ресурсы для своих приложений.

- Тестируйте изменения: Перед внедрением новых квот или лимитов протестируйте их в тестовой среде, чтобы избежать неожиданных проблем.

Эффективное использование Resource Quotas и LimitRanges позволит вам:

- Предотвратить перегрузку кластера.

- Обеспечить справедливое распределение ресурсов между пользователями.

- Защитить систему от неконтролируемого потребления.

- Улучшить стабильность и производительность приложений.

Следуя этим рекомендациям, вы сможете создать устойчивую и предсказуемую среду для работы ваших приложений в Kubernetes.